Anthropic anunció Project Glasswing como una iniciativa orientada a proteger software crítico en la era de la IA.

El programa reúne a firmas como Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, Linux Foundation, Microsoft, NVIDIA y Palo Alto Networks para aplicar capacidades avanzadas de detección y corrección de fallas de seguridad.

El proyecto se enfoca en infraestructura crítica y en defensa colaborativa

La iniciativa parte de una premisa clara para entornos corporativos y de infraestructura. Anthropic sostiene que los modelos de IA ya alcanzaron un nivel de capacidad en código que les permite encontrar y explotar vulnerabilidades por encima de casi todos los especialistas humanos, lo que eleva la urgencia de adoptar defensas nuevas.

Desde esa base, Project Glasswing fue diseñado como un esfuerzo defensivo y no como una apertura masiva de capacidades ofensivas. Además del grupo principal de socios, Anthropic indicó que extendió acceso a más de 40 organizaciones adicionales que desarrollan o mantienen infraestructura crítica para que revisen y refuercen sistemas propios y de código abierto.

El planteamiento tiene una lectura directa para alta gerencia. La compañía vincula el problema con continuidad operacional, seguridad pública, resiliencia económica y seguridad nacional, en un contexto donde fallas de software pueden afectar banca, salud, logística, energía y otras funciones esenciales.

Claude Mythos Preview es la pieza central del esfuerzo técnico

Anthropic atribuye este despliegue a Claude Mythos Preview, un modelo general aún no liberado de forma amplia. Según la empresa, en las últimas semanas el sistema identificó miles de vulnerabilidades de día cero, muchas de ellas críticas, en todos los sistemas operativos y navegadores principales, además de otros componentes de software relevantes.

Entre los casos que la firma destaca aparece una vulnerabilidad de 27 años en OpenBSD, otra de 16 años en FFmpeg y una cadena de fallas en el kernel de Linux que podía elevar privilegios hasta tomar control completo de la máquina. Anthropic afirmó que esos hallazgos ya fueron reportados y corregidos por los mantenedores correspondientes.

La compañía también expone una diferencia relevante frente a su siguiente modelo. En CyberGym, Mythos Preview registró 83,1% frente a 66,6% de Claude Opus 4.6, y en varios benchmark de desarrollo y razonamiento mostró ventajas adicionales, aunque Anthropic aclara matices metodológicos en algunos de esos resultados.

Pese a esos resultados, Anthropic señaló que no planea ofrecer Mythos Preview de manera general. Su posición es que antes de una apertura más amplia necesita fortalecer salvaguardas capaces de detectar y bloquear salidas peligrosas en ciberseguridad y en otros ámbitos sensibles.

El plan combina financiamiento, acceso restringido y una hoja de trabajo inmediata

En términos operativos, Anthropic comprometió hasta US$100 millones en créditos de uso para Mythos Preview y US$4 millones en donaciones directas a organizaciones de seguridad de código abierto. Dentro de ese monto, detalló US$2,5 millones para Alpha-Omega y OpenSSF a través de Linux Foundation, además de US$1,5 millones para Apache Software Foundation.

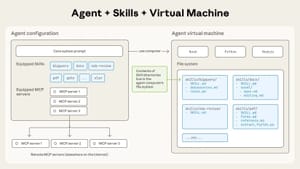

La empresa anticipó que, tras esta etapa inicial de investigación, el modelo quedará disponible para participantes a un precio de US$25 por millón de tokens de entrada y US$125 por millón de tokens de salida. El acceso se canalizará por Claude API, Amazon Bedrock, Google Cloud Vertex AI y Microsoft Foundry.

Anthropic prevé que el trabajo se extienda por varios meses y anunció que en un plazo de 90 días publicará un balance con aprendizajes, vulnerabilidades corregidas y mejoras que puedan divulgarse. También adelantó que el programa abordará procesos de divulgación de fallas, actualizaciones de software, seguridad de cadena de suministro, prácticas secure-by-design, automatización de triage y automatización de parchado.