El ciberataque ILOVEYOU sigue siendo, 25 años después, un caso emblemático en el mundo de la ciberseguridad y marcó el inicio de una nueva era en la defensa digital.

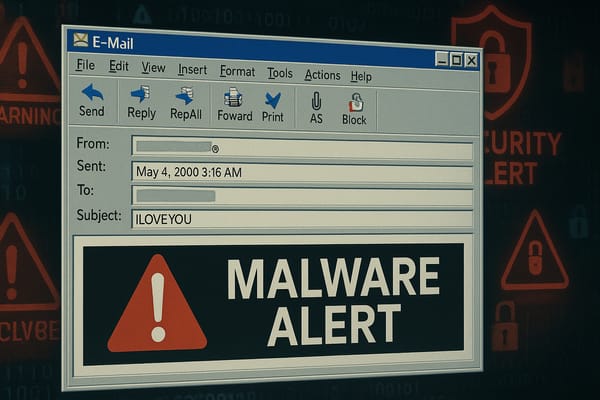

El gusano, que se propagaba a través de un correo electrónico con un archivo VBScript adjunto, infectó a más de 45 millones de equipos en pocas horas, incluso a grandes organizaciones como la CIA, la NASA y el Parlamento británico.

¿Por qué ILOVEYOU cambió la historia de la ciberseguridad?

ILOVEYOU evidenció que la principal vulnerabilidad no está en el software, sino en el comportamiento humano. A través de una simple táctica de ingeniería social, el ataque logró evadir los controles existentes y propagarse a una velocidad sin precedentes.

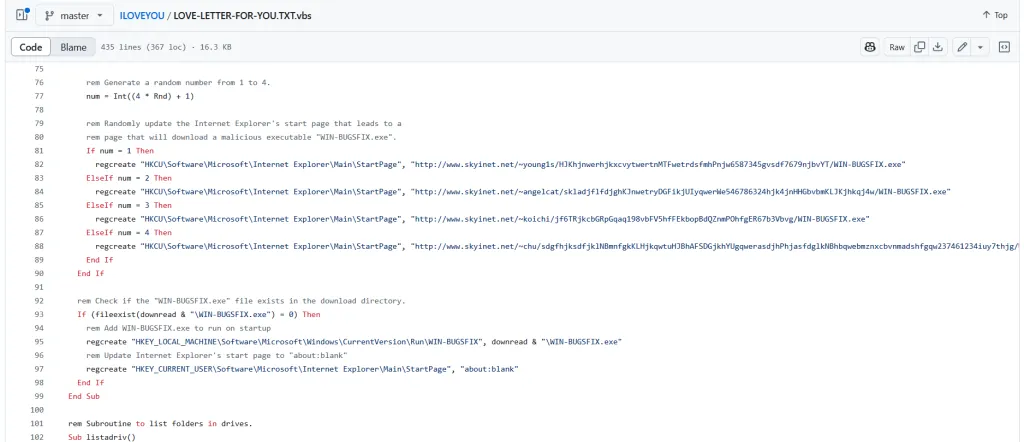

El archivo “LOVE-LETTER-FOR-YOU.TXT vbs”, al ejecutarse,

- Sobrescribía archivos clave del sistema y del usuario.

- Se reenviaba automáticamente a todos los contactos de Outlook.

- En solo cinco días ya existían 18 variantes detectadas.

- Las pérdidas globales superaron los 10.000 millones de dólares.

- Entre las empresas afectadas cuentan a AT&T, Iberia y Spanair.

Desde el punto de vista técnico, el gusano cambió la forma de ver y como trabajaban los antivirus de esa época. Ayudó a impulsar mejoras profundas en:

- Motores antivirus.

- Firewalls.

- Detección heurística.

Y desde el punto de vista legal, contribuyó en la creación de leyes y normas en países como USA, Reino Unido y España, que con el tiempo otros países usarían como ejemplo.

En Filipinas, donde se originó el gusano, la ausencia de legislación impidió procesar a su autor, Onel de Guzmán. El estudiante desarrolló el código como parte de una tesis académica con la intención de robar contraseñas de acceso a Internet para ayudar a personas de bajos recursos.

Germán Fernández, director de Cyber Threat Intelligence en CronUp, señaló que:

“ILOVEYOU marcó un punto de inflexión: demostró que bastaban unas cuantas líneas de código VBScript y un asunto atractivo para comprometer millones de sistemas. Desde entonces, el malware ha evolucionado hacia arquitecturas mucho más complejas, integrando técnicas de evasión, explotación de vulnerabilidades de día cero y persistencia a largo plazo. Sin embargo, 25 años después, el vector más eficaz sigue siendo el usuario. La superficie de ataque se ha expandido, pero el principio sigue siendo el mismo: basta una decisión equivocada para abrir la puerta al adversario”.

Hoy los ataques son más sofisticados, incluyendo ransomware de doble extorsión, spear phishing, ciberespionaje estatal y amenazas a la cadena de suministro. Sin embargo, la vulnerabilidad humana sigue siendo el eje central.

Aunque herramientas avanzadas como XDR, el NIST Cybersecurity Framework o la norma ISO/IEC 27001 han fortalecido la defensa, ninguna solución técnica reemplaza la educación, la preparación y la gestión del cambio cultural.

El enfoque de CronUp frente al cibercrimen moderno

Desde una perspectiva corporativa, el caso ILOVEYOU refuerza la necesidad de adoptar una visión integral de la ciberseguridad. En CronUp, esta visión se articula en tres pilares que combinan tecnología, cumplimiento normativo y gestión cultural:

- Fomentar una cultura de ciberseguridad transversal

- Capacitar equipos más allá del área de TI

- Ejecutar simulaciones de ataque como phishing tests

- Integrar la seguridad a la comunicación interna

- Alinear la prevención con los objetivos del negocio

- Asistir en la implementación de la Ley Marco de Ciberseguridad

- Preparar a las organizaciones ante la creación de la ANCI

- Aplicar la Ley N° 21.459 de delitos informáticos

- Asegurar el cumplimiento con el Convenio de Budapest

- Fortalecer la gobernanza digital corporativa

- Evaluar brechas legales y reputacionales antes de que escalen

- Auditar la confiabilidad de herramientas de seguridad TI

- Incluir proveedores y terceros en los análisis de riesgo

- Identificar vulnerabilidades explotables en soluciones reconocidas

- Establecer procesos de respuesta anticipada ante amenazas complejas