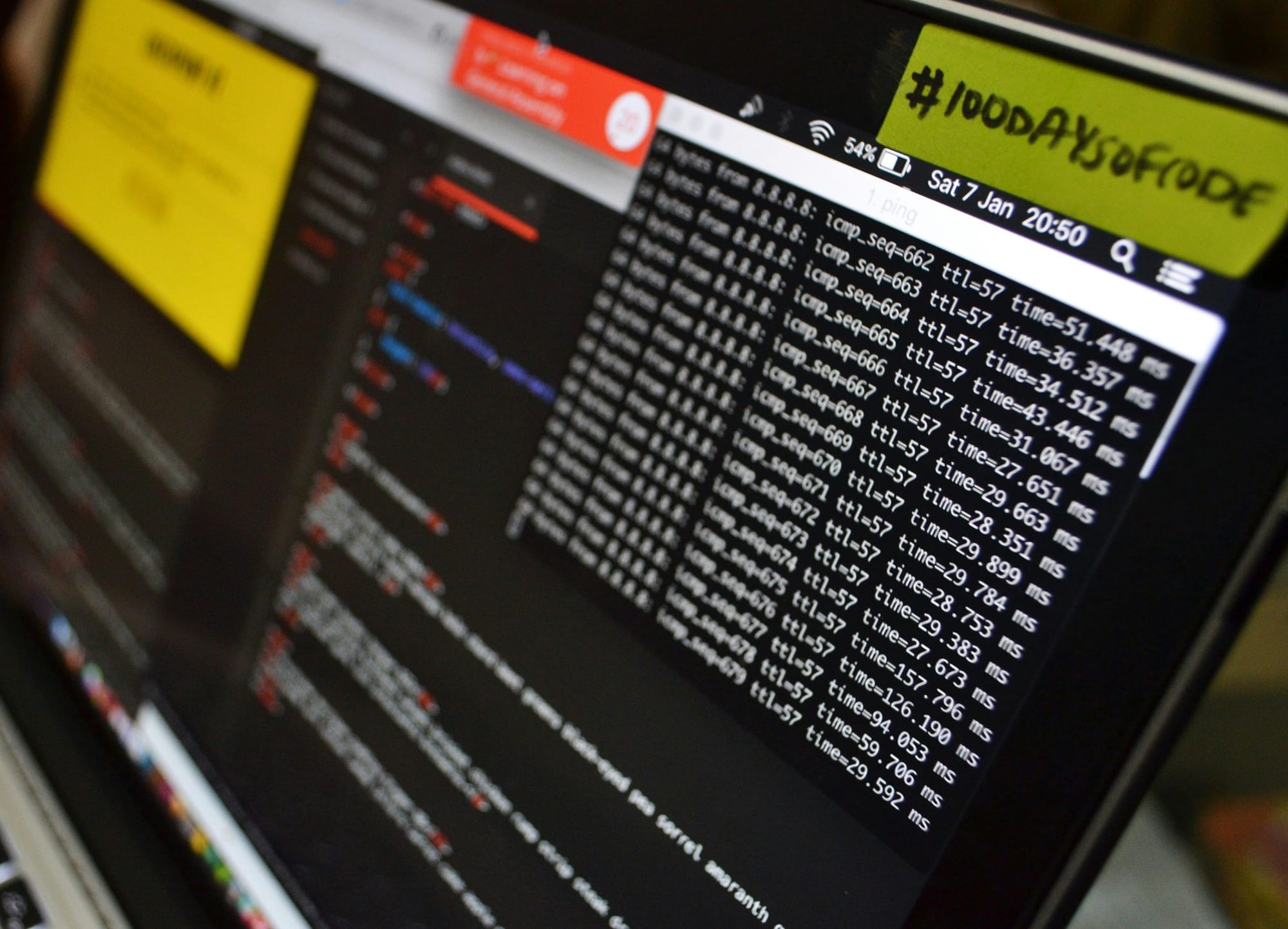

Investigadores de ESET detectaron una campaña de phishing activa que aprovecha una vulnerabilidad zero-day en WinRAR para distribuir malware oculto en archivos comprimidos. Los atacantes, vinculados al grupo RomCom (aliado con Rusia), se hacen pasar por reclutadores y envían falsos currículums (CVs) en formato RAR a empresas de los sectores financiero, manufactura, defensa y logística en Europa y Canadá.

Detalles del ataque

- Los cibercriminales explotan una vulnerabilidad de path traversal en WinRAR, permitiendo ocultar archivos maliciosos en flujos de datos alternativos (ADS) dentro de archivos comprimidos.

- Al extraer el RAR, se despliegan silenciosamente componentes maliciosos, como una DLL en %TEMP% y un archivo LNK en el directorio de inicio de Windows para lograr persistencia.

- La campaña se activó entre el 18 y 21 de julio de 2025, aunque según la telemetría de ESET, ninguna víctima final fue comprometida.

- Este es el tercer zero-day explotado por RomCom, después de ataques previos contra Microsoft Word (2023) y navegadores como Firefox y Tor (2024).

CAPTCHAs falsos: cibercriminales usan páginas de verificación para distribuir malware y comprometer la seguridad de los usuarios

ESET advierte que antes de hacer clic para demostrar que “no se es un robot” es importante prestar atención, debido a que las páginas de verificación falsas son una táctica común para distribuir malware.

Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica, advirtió:

"Se recomienda a los usuarios de WinRAR que instalen la última versión lo antes posible para mitigar el riesgo. Además, es importante tener en cuenta que las soluciones de software que dependen de versiones de Windows disponibles públicamente de UnRAR.dll o su código fuente correspondiente también están afectadas, especialmente aquellas que no han actualizado sus dependencias".

Anton Cherepanov, Senior Malware Researcher de ESET, destacó:

"Al explotar una vulnerabilidad de zero-day previamente desconocida en WinRAR, el grupo RomCom ha demostrado que está dispuesto a invertir grandes esfuerzos y recursos en sus ciberoperaciones. [...] La campaña descubierta se dirigió a sectores que coinciden con los intereses típicos de los grupos APT alineados con Rusia, lo que sugiere una motivación geopolítica detrás de la operación. Queremos agradecer al equipo de WinRAR su cooperación y rápida respuesta, y reconocer su esfuerzo por publicar un parche en tan sólo un día".

Recomendaciones de ESET

- Actualizar inmediatamente WinRAR a la versión 7.13 (parche lanzado el 30 de julio de 2025).

- Verificar archivos adjuntos, incluso si parecen legítimos (como CVs o documentos laborales).

- Monitorear procesos sospechosos en %TEMP% o directorios de inicio.

- Implementar soluciones de seguridad avanzadas con detección proactiva de exploits.

- Capacitar a empleados en identificación de spearphishing dirigido.

Una de cada cuatro empresas en Latinoamérica sufrió un ciberataque en el último año: el impacto de la seguridad digital

Se presentó el ESET Security Report 2025, informe que refleja cómo las compañías se encuentran en materia de ciberseguridad, desde su percepción de amenazas, el nivel de preparación y las principales preocupaciones.