La adopción de agentes de la IA autónoma en la infraestructura empresarial promete redefinir la productividad ejecutiva mediante la automatización de flujos complejos, pero herramientas como OpenClaw exigen una evaluación rigurosa de los protocolos de seguridad debido a su acceso irrestricto al entorno local.

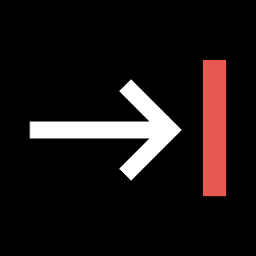

¿Qué es OpenClaw y cómo funciona?

OpenClaw, conocido anteriormente bajo las denominaciones Clawdbot y Moltbot, representa un cambio de paradigma desde los servicios en la nube hacia la ejecución local. A diferencia de los chatbots convencionales confinados a una ventana de navegador, este agente opera directamente sobre el sistema operativo del usuario.

Su arquitectura funciona como un orquestador capaz de interactuar con diversas aplicaciones instaladas, desde mensajería hasta gestión de archivos. La herramienta utiliza la infraestructura del propio dispositivo para ejecutar tareas, eliminando la intermediación de servidores externos para el procesamiento de comandos básicos.

- Ejecución en el borde: A diferencia de los chatbots web, el software se instala y opera directamente en el hardware del usuario (Windows, macOS o Linux).

- Orquestación autónoma: Funciona como un gestor de tareas que interpreta comandos y manipula herramientas locales sin intermediarios.

- Integración de servicios: Conecta múltiples plataformas mediante claves API para realizar acciones complejas de forma secuencial.

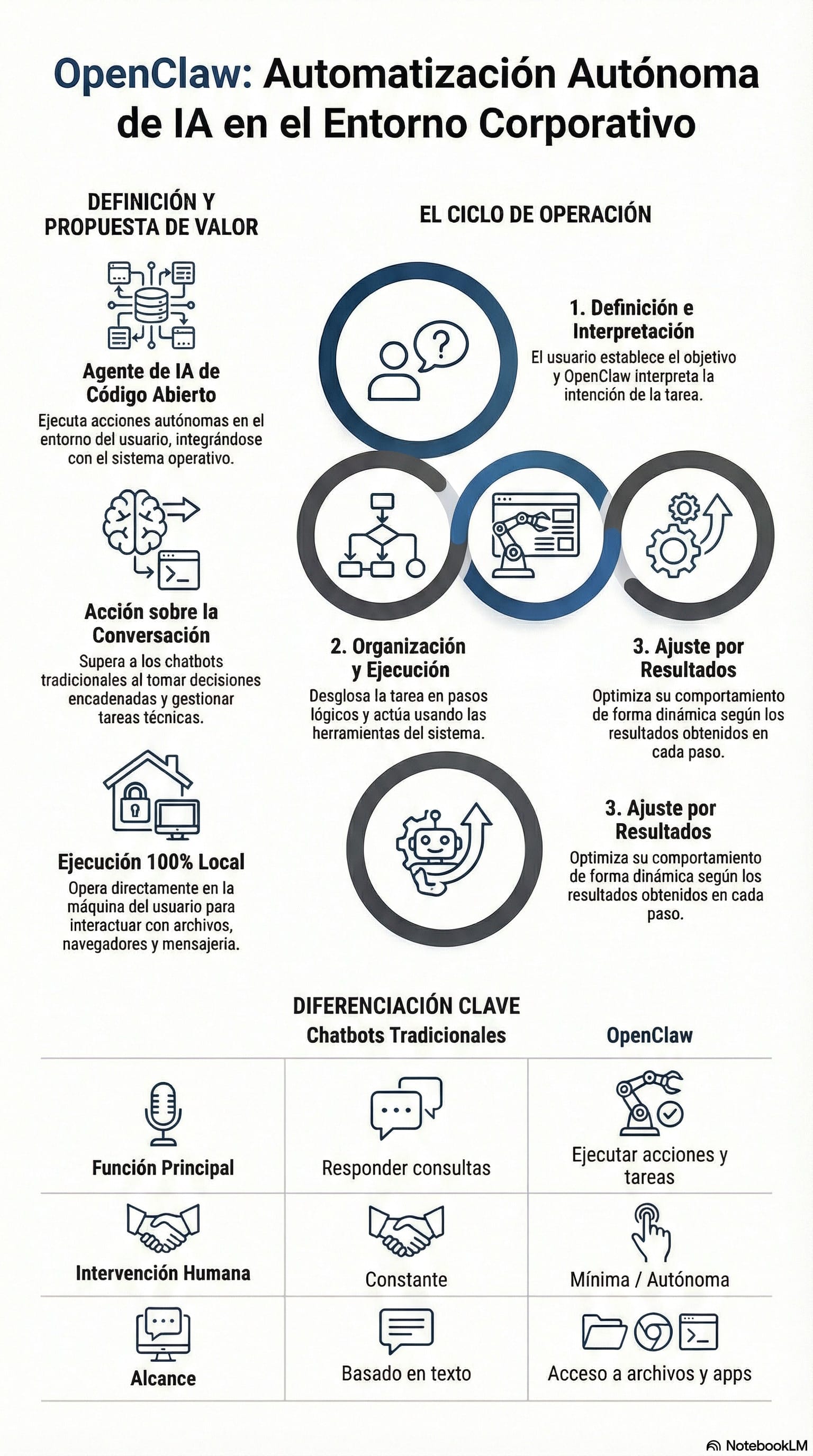

Qué tipo de información entra en juego al usar OpenClaw

Todo lo mencionado anteriormente deja en evidencia la cantidad y calidad de información que entra en juego al usarlo.

- Información entregada explícitamente: Datos suministrados voluntariamente por el usuario para iniciar tareas, lo que abarca desde instrucciones directas en correos electrónicos hasta el contenido de archivos, notas y mensajes específicos procesados por la IA.

- Acceso a la infraestructura operativa: Permisos profundos sobre las herramientas de gestión diaria, otorgando control sobre cuentas de correo, historiales de mensajería, listas de contactos, calendarios corporativos, navegadores y el sistema de archivos locales.

- Datos de autenticación y sesión: Elementos críticos de seguridad como tokens de acceso, cookies de sesión persistentes, credenciales y claves API, los cuales facultan técnicamente a OpenClaw para operar suplantando la identidad del usuario.

- Historial y contexto acumulado: Registro continuo de la actividad operativa que incluye acciones pasadas, conversaciones previas y decisiones tomadas anteriormente, construyendo una base de conocimiento sobre las rutinas del ejecutivo.

- Metadatos y patrones de hábito: Información conductual derivada de los horarios de actividad, frecuencia de uso y prioridades implícitas, cuya agregación permite inferir mapas de relaciones y perfiles de comportamiento detallados.

- Información de terceros: Datos pertenecientes a contactos externos que no utilizan la herramienta, exponiendo involuntariamente mensajes recibidos, documentos compartidos y detalles de personas ajenas a la organización que interactúan con el usuario.

Riesgos de seguridad vinculados a OpenClaw

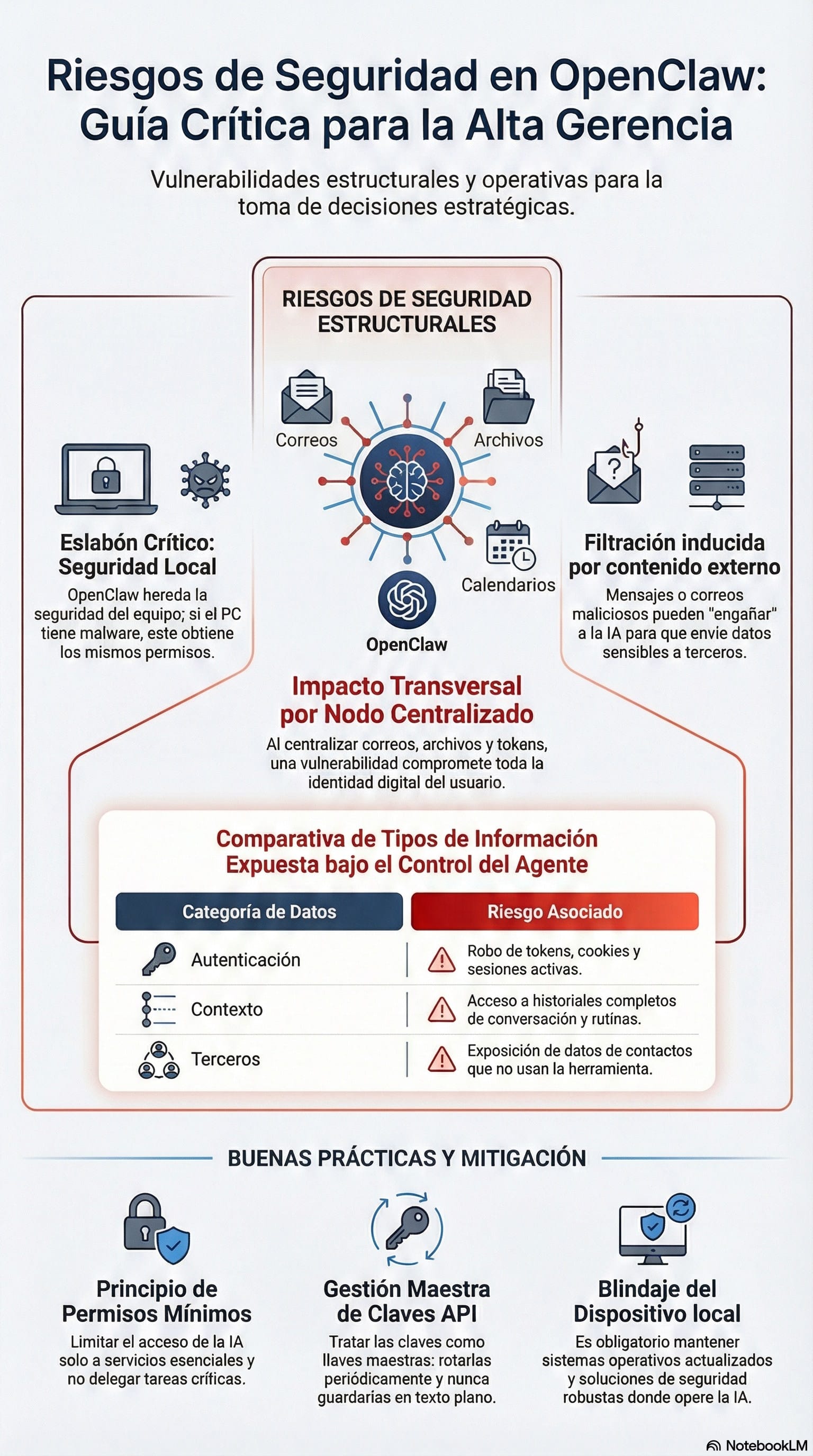

La centralización de permisos transforma al agente en un punto único de fallo, donde la falta de aislamiento (sandboxing) expone todo el ecosistema digital ante compromisos locales. La arquitectura de confianza implícita del software puede ser explotada para manipular acciones sin el consentimiento directo o la supervisión del usuario.

- Muchos accesos en un único punto: Actúa como un nodo central donde confluyen correos, archivos y claves API; si se compromete, el impacto es transversal y afecta a todas las cuentas vinculadas simultáneamente.

- Eslabón crítico: Al ejecutarse localmente sin el aislamiento ("sandboxing") de la nube, cualquier malware preexistente en el equipo hereda automáticamente los permisos del asistente.

- Manipulación a través de contenido externo: Correos electrónicos con textos maliciosos pueden engañar al agente para que los interprete como órdenes válidas, induciéndolo a filtrar información privada.

- Acceso persistente y silencioso: Utiliza tokens de sesión activos y ejecuta acciones sin confirmación humana, permitiendo abusos prolongados que pasan desapercibidos para el usuario.

- Exposición de información: El acceso a historiales, rutinas y contextos acumulados otorga a los atacantes información de alto valor estratégico sobre la víctima.

- Dependencia de configuraciones del usuario: La seguridad depende del manejo humano de claves API y tokens; un error en la configuración de permisos puede generar una exposición de datos involuntaria.

- Sitios y descargas falsas: Ciberdelincuentes han creado una red de páginas fraudulentas (como

molt-bot.iooclawdbot.online) que suplantan la identidad oficial para distribuir malware. - "Extras" que prometen mejorar OpenClaw: Plugins, scripts y configuraciones de terceros no oficiales suelen ser vehículos utilizados para infectar dispositivos bajo la promesa de nuevas funciones.

- Mensajes que juegan con la urgencia: Campañas de ingeniería social utilizan señuelos como "Actualiza ahora" para robar credenciales o secuestrar sesiones activas.

- Contenido manipulado para inducir acciones no autorizadas: Actores maliciosos pueden enviar mensajes diseñados específicamente para que el bot ejecute comandos de exfiltración aprovechando los permisos legítimos del usuario.

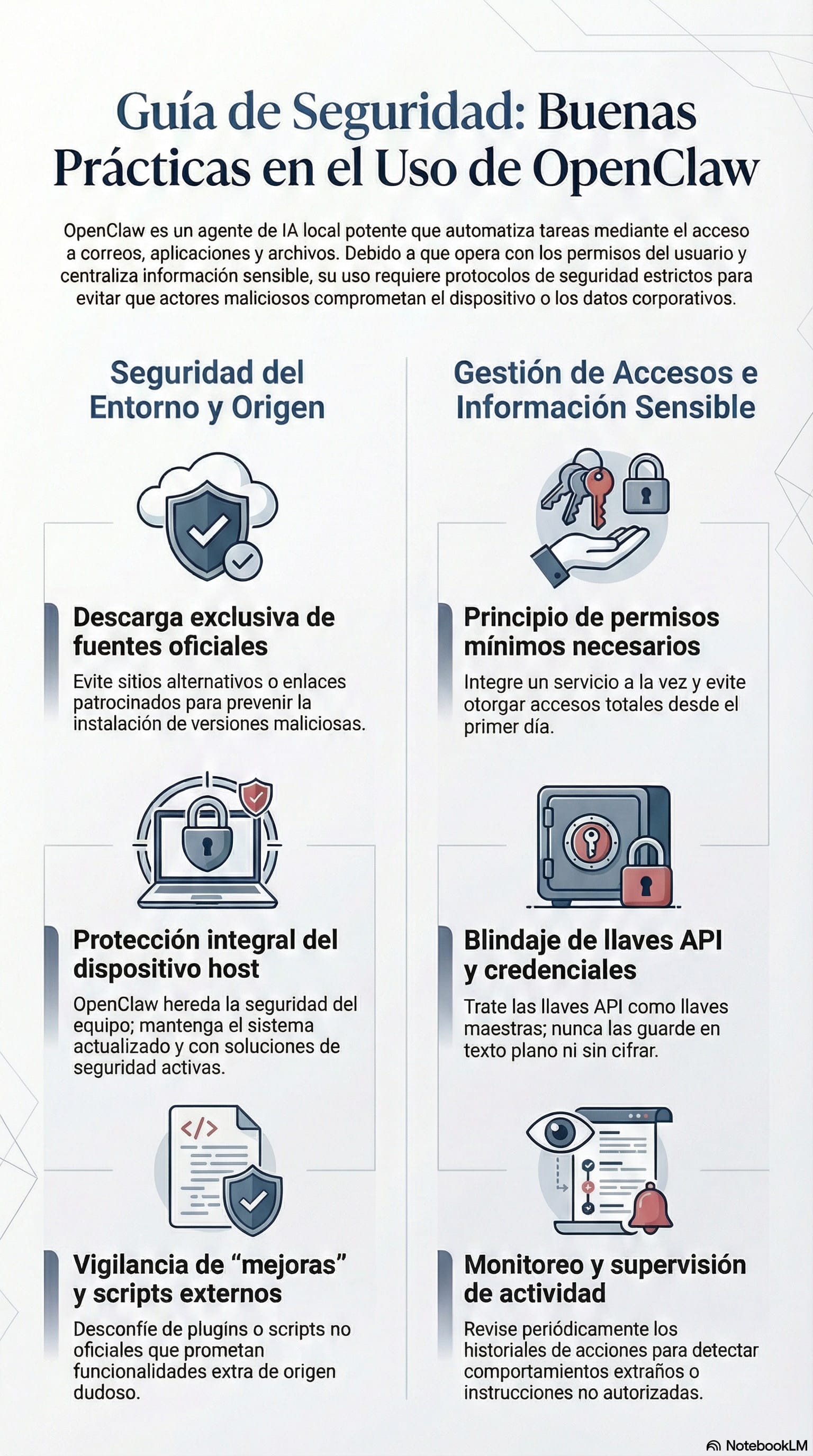

Buenas prácticas a la hora de usar OpenClaw

La tecnología detrás de OpenClaw no es intrínsecamente peligrosa, pero su implementación operativa se convierte en un vector de riesgo si no se aplican protocolos de seguridad ("higiene digital") y criterios de gobernanza estrictos. Para la alta dirección, la clave reside en mitigar la exposición mediante controles preventivos que blinden el entorno de ejecución sin sacrificar la eficiencia.

- Descarga exclusiva de fuentes oficiales: Es imperativo verificar el sitio oficial y el repositorio correcto, desconfiando de cualquier enlace alternativo o patrocinado, ya que recurrir a fuentes no verificadas es el error más común ante herramientas de crecimiento exponencial.

- Principio de mínimo privilegio: No es necesario conectar todo el ecosistema digital desde el primer día; la estrategia recomendada es integrar los servicios uno a uno, evitando accesos superfluos y revisando las capacidades reales que se otorgan al bot.

- Segregación de información sensible: Se debe evitar cargar contraseñas o datos financieros y no utilizar la herramienta para manejar información crítica sin comprender los riesgos, manteniendo el control humano sobre los activos más delicados.

- Blindaje del dispositivo anfitrión: Dado que OpenClaw hereda la seguridad del equipo donde corre, es obligatorio contar con un sistema operativo actualizado, soluciones de seguridad activas, contraseñas robustas y bloqueo automático de sesión.

- Gestión estricta de claves API: Estas credenciales deben tratarse como "llaves maestras", evitando su almacenamiento en texto plano, limitando su alcance técnico y rotándolas periódicamente para minimizar el impacto de una posible filtración.

- Escepticismo ante complementos de terceros: Se debe desconfiar de plugins, scripts o "mejoras milagro" que prometen demasiado, verificando siempre la identidad del creador y las experiencias de otros usuarios para evitar integraciones maliciosas.

- Auditoría y monitoreo continuo: Es aconsejable revisar periódicamente los historiales y acciones del asistente para detectar comportamientos anómalos, considerando que existen precedentes donde el software ha sido engañado para filtrar información privada mediante correos especialmente redactados.